关于防范感染勒索蠕虫病毒的紧急通知

各单位:

北京时间2017年5月12日20时起,一款名为WannaCry/Wcry的勒索蠕虫病毒在全球范围开始传播。据有关媒体报道,感染该病毒后的系统重要数据会被黑客加密,并索取一定价值的比特币后,数据才会被解密。因此该病毒可能给用户带来的危害很难估计。

该攻击代码利用了Windows文件共享协议中的一个安全漏洞通过TCP 445端口进行攻击,漏洞影响Windows全线的操作系统,微软2017年3月的例行补丁(MS17-010)对该漏洞进行了修补。WannaCry/Wcry勒索蠕虫病毒所利用的漏洞攻击代码是黑客组织Shadow Brokers(影子经纪人)在今年4月14日披露的Equation Group(方程式组织)使用的黑客工具包中的一个,攻击程序名为ETERNALBLUE,国内安全厂商命名为“永恒之蓝”。

目前我院校园网已采取一定措施控制主干网层面的传播,为防范该病毒对我院各单位计算机系统及服务器的感染和传播,尽可能减少其危害和影响,请各单位尽快采取相应的具体防范措施,如发现相关案例及时断网并及时报告网络信息管理中心(联系电话:5972133),具体操作步骤详见附件。

网络信息管理中心

2017年5月13日

附件:

关于勒索蠕虫病毒的具体防范措施建议

一、个人计算机用户的预防措施:

1、开启办公电脑之前首先拔掉网线断网。

2、尽快备份自己电脑中的重要文件资料到移动硬盘、U盘,备份完后脱机保存该磁盘。

3、强化网络安全意识:不明链接不要点击,不明文件不要下载,不明邮件不要打开。

4、使用Widnows Vista、Windows 7、Windows 8.1、Windows 10系统的用户,请启用系统自带的更新功能将补丁版本升级到最新版本。

5、仍然使用Windows XP系统用户,建议升级操作系统到 Windows 7 及以上,如果因为特殊原因无法升级操作系统版本的,请手动下载补丁程序进行安装,补丁下载地址:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

6、如电脑未安装杀毒软件,请首先下载最新版本的杀毒软件。建议安装360杀毒软件及360安全卫士。如已安装,升级电脑上的杀毒软件病毒库到最新版本。以360杀毒软件为例。点击下图红框内的检查更新。

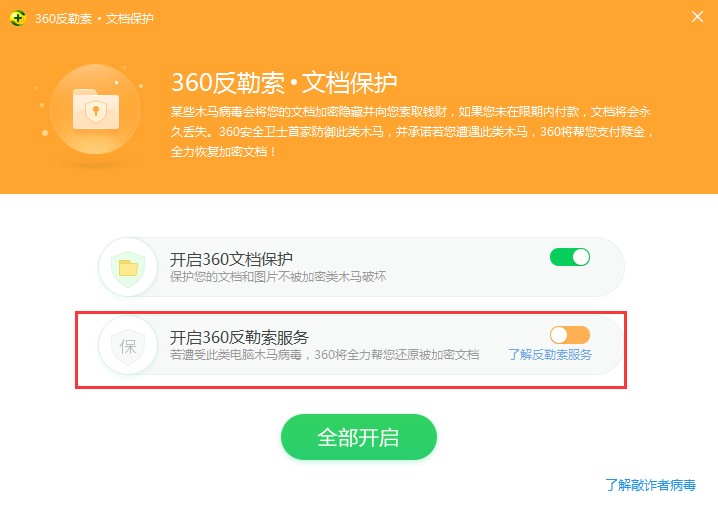

360安全卫士操作

点击“立即体检”,体检完成后,点击“立即修复”。

或点击软件左下角“反勒索服务”,开启“360反勒索服务”。

7、开启系统防火墙,利用系统防火墙高级设置阻止向TCP 135、137、139、445进行连接(该操作会影响使用445端口的服务)。

Win7、Win8、Win10关闭端口的处理流程

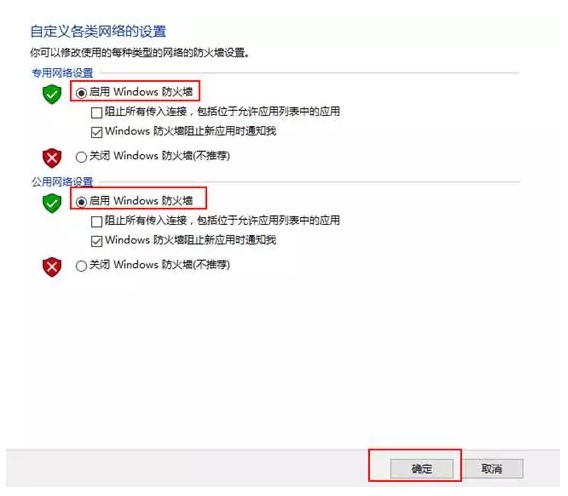

(1)打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙

(2)选择启动防火墙,并点击确定

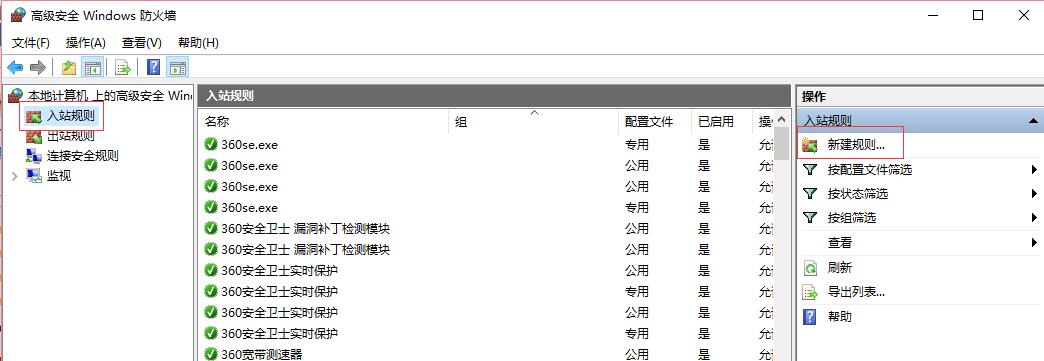

(3)点击高级设置

(4)点击入站规则,新建规则

(5)选择端口,下一步

(6)特定本地端口,输入445,下一步

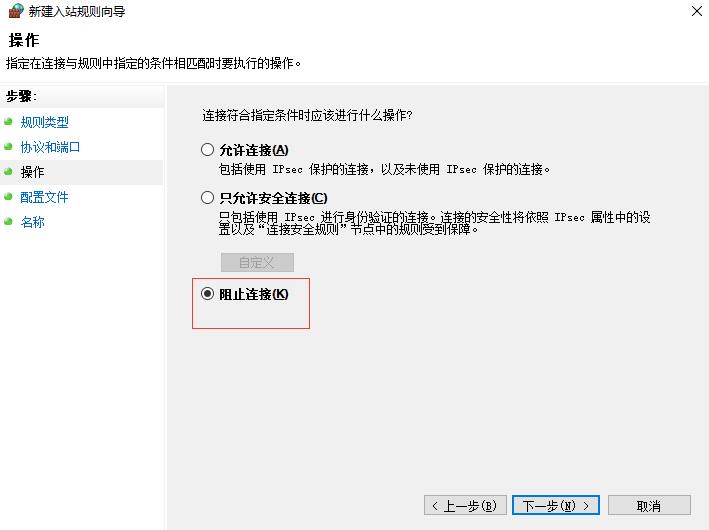

(7)选择阻止连接,下一步

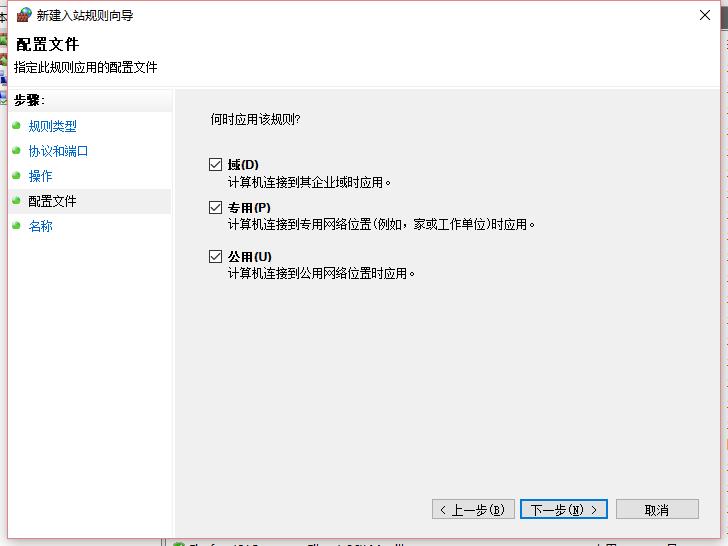

(8)配置文件,全选,下一步

(9)名称,可以任意输入,完成即可。

XP系统的处理流程

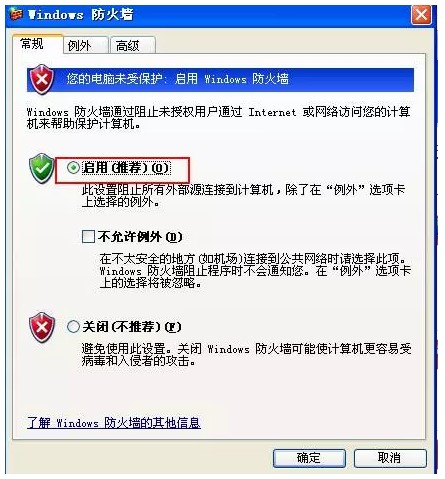

(1)依次打开控制面板,安全中心,Windows防火墙,选择启用

(2)点击开始,运行,输入cmd,确定执行下面三条命令

net stop rdr

net stop srv

net stop netbt

(3)由于微软已经不再为XP系统提供系统更新,建议用户尽快升级到高版本系统。

二、服务器用户的方法措施

1、使用Windows Server 2008、Windows Server 2012、Windows Server 2016 系统的用户,请启用系统自带的更新功能将补丁版本升级到最新版本;

2、仍然使用Windows Server 2003 系统用户,请手动下载补丁程序进行安装,补丁下载地址:

微软官网 http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

3、设置服务器网络安全策略,禁止对相关端口的访问。

经过对服务器安全策略研究测试,建议采用本地安全策略导入的方式对Windows Server服务器的封堵端口快速操作,防范同网段服务器间的传播控制。

(1) 下载策略文件rdp.ipsec

(2) 开始->管理工具->本地安全策略

选中“IP安全策略,在本地计算机”,鼠标右键,所有任务->导入策略 选择下载的 rdp.ipsec 文件 导入

(3)“IP安全策略,在本地计算机” 右侧会出现 RDPDeny 策略,选中右键菜单->指派(win2003)/分配(win2008)

对135,137,139,445的端口控制会立即生效

4、及时备份服务器数据文件到其他设备保存。